回路図レビュー用プライベート暗号化

保存時暗号化とは、業界標準のOpenSSLを使用して設計ファイルがお客様の施設から送出される前に暗号化されることを意味します。Tomachieへの接続はHTTPS/TLS 1.2であっても、プレーンテキストの設計がネットワーク上を移動することはありません。設計はディスク上で暗号化された状態を維持し、分析のためにメモリ上でのみ復号化されます。結果は暗号化鍵でディスク上に暗号化されます。復号化鍵はブラウザから一時的に使用され、お客様だけが結果を閲覧したいときに復号化します。

主なメリット:

- AES-256-CBCで暗号化(銀行や政府と同じ暗号化方式)

- 復号鍵を持つのはお客様だけ

- 鍵は処理中に一時的に使用され、直ちに破棄 — ディスクに保存されることはありません

- 入力ファイルは処理後直ちに削除

- 結果は保存時も暗号化 — ブラウザ上で復号化

- サーバーが侵害されても、お客様の設計は暗号化されたまま

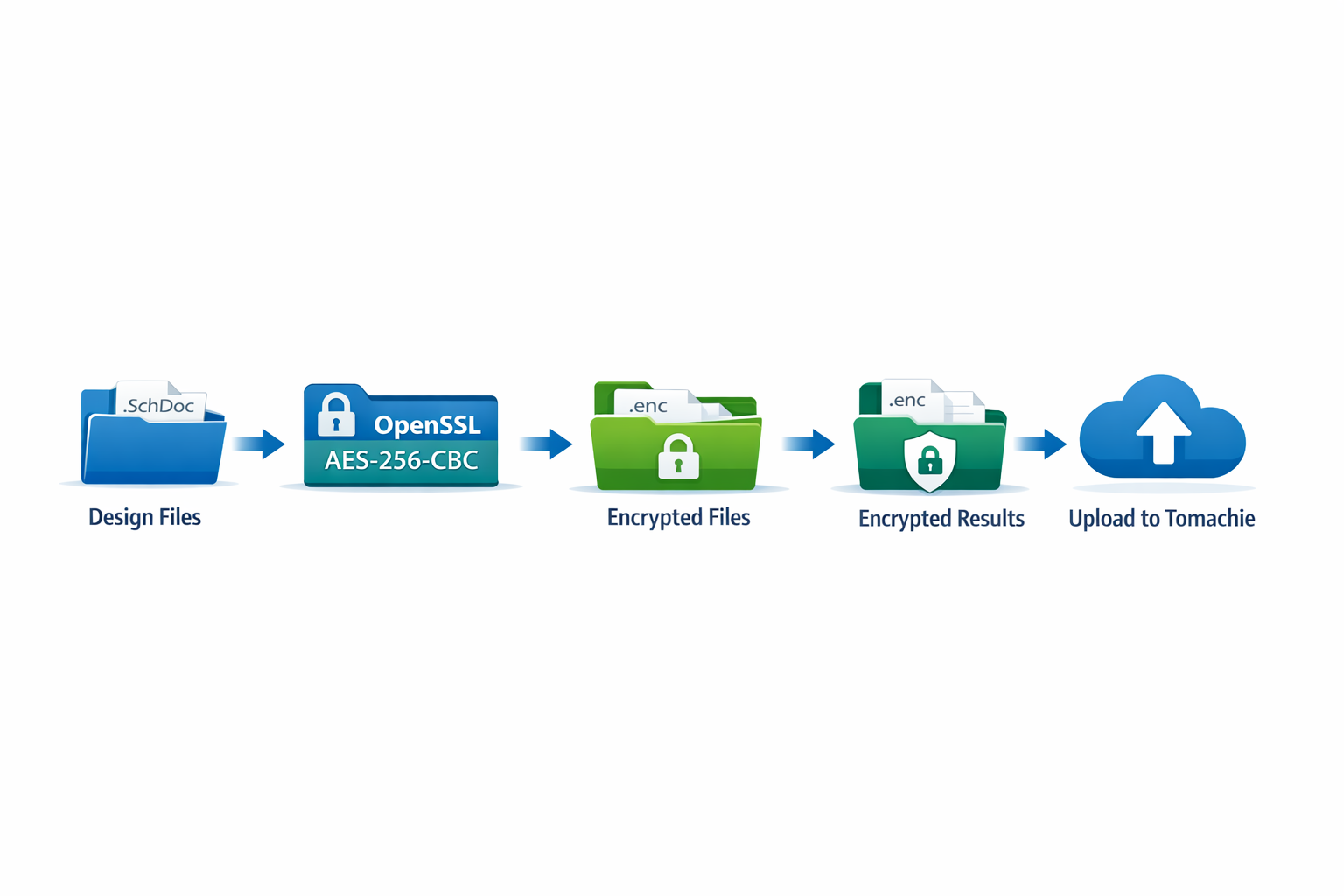

仕組み:暗号化フロー

お客様の施設外に出る前に、ローカルで設計ファイルを暗号化します:

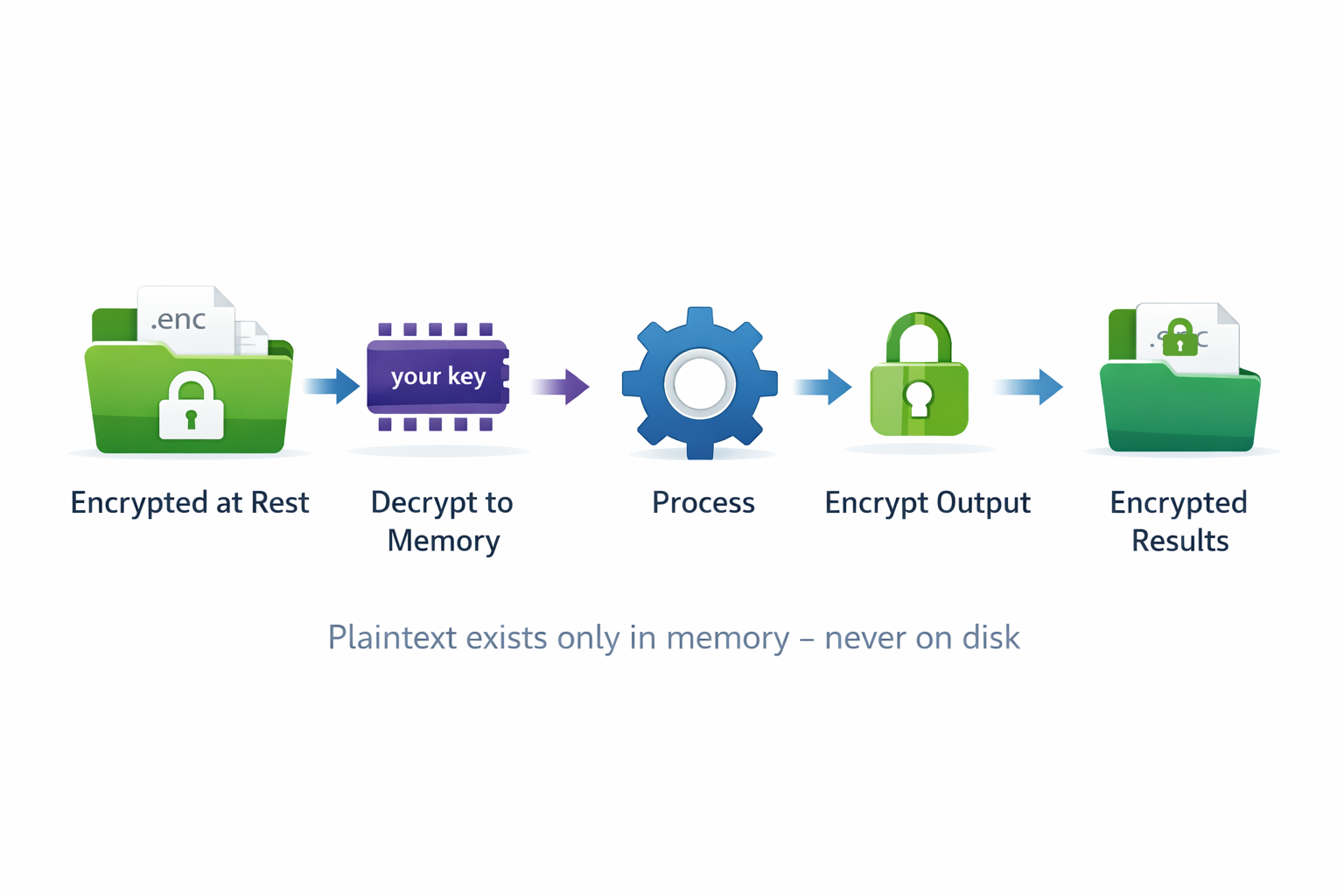

仕組み:サーバー処理

Tomachieサーバー上で、ファイルは保存時も暗号化されたまま維持されます。復号化は処理中のメモリ上でのみ行われます:

セキュリティ特性

| 特性 | 実現方法 |

|---|---|

| 暗号化標準 | AES-256-CBC — 256ビット鍵。TLS 1.3、銀行システム、政府機密ネットワークで使用されているのと同じ標準です。 |

| 保存時暗号化 | ファイルはTomachieサーバー上で常に暗号化されたまま維持されます。復号化は処理中のメモリ上でのみ行われます。 |

| 鍵の非保存 | 暗号化鍵は処理中に一時的に使用された後、直ちに破棄されます — ディスクに保存されることはありません。鍵を持つのはお客様だけです。 |

| 監査可能性 | OpenSSLを使用 — オープンソースで広範囲に監査済み、FIPS 140-2認証済みバージョンも利用可能です。 |

| 鍵の強度 | 256ビットのランダム鍵 = 2256通りの組み合わせ。総当たり攻撃は計算上不可能です。 |

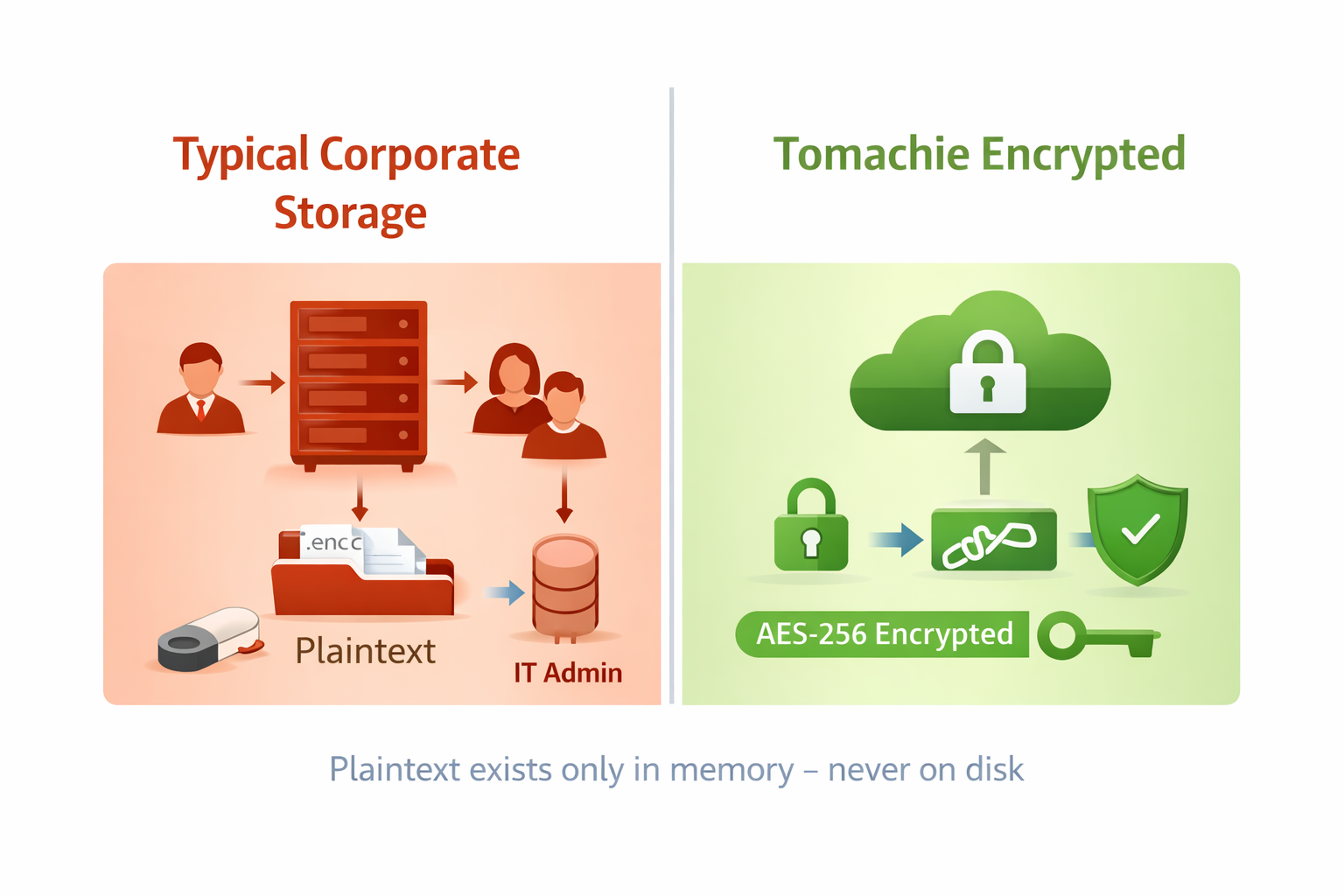

現在のファイルの安全性は?

設計ファイルが通常どのように保管されているか考えてみてください:共有サーバー、開発者のノートPC、またはクラウドストレージ。 ほとんどの組織では、これらのファイルは平文のまま置かれており、ネットワーク認証情報を持つ誰もがアクセス可能です。

一般的な企業ストレージ

- 共有ドライブに平文で保存されるファイル

- IT管理者がアクセス可能

- バックアップシステムに含まれる

- ネットワーク認証情報 = フルアクセス

Tomachieプライベート暗号化

- アップロード前にAES-256で暗号化

- 鍵を持つのはお客様だけ

- 鍵はメモリ上で使用され、保存されません

- 結果は保存時暗号化されます

Tomachieへの暗号化アップロードは、実際にはお客様自身の会社のサーバーに保存されているファイルよりも安全かもしれません。

お試し:事前暗号化FPGA1394V3デモ

この事前暗号化サンプルは、サンプルエリアのFPGA1394V3設計を使用しています。 以下の手順でワークフローをお試しください:

- 暗号化されたZIPファイルをダウンロード

- 開いて内容を確認 —

- プライベート提出エリアにアップロード — デモ用の鍵はそこで提供されます

提供内容

| 機能 | 標準 | トークンあり |

|---|---|---|

| 設計解析(DFT、JTAG、ERC) | はい | はい |

| AI支援レビュー | はい | オプション |

| ファイルは保存時暗号化 | — | はい |

| 鍵は保存されません | — | はい |

| 入力ファイルは直ちに削除 | — | はい |

| ローカル暗号化スクリプト | — | はい |