原理图审查的私密加密

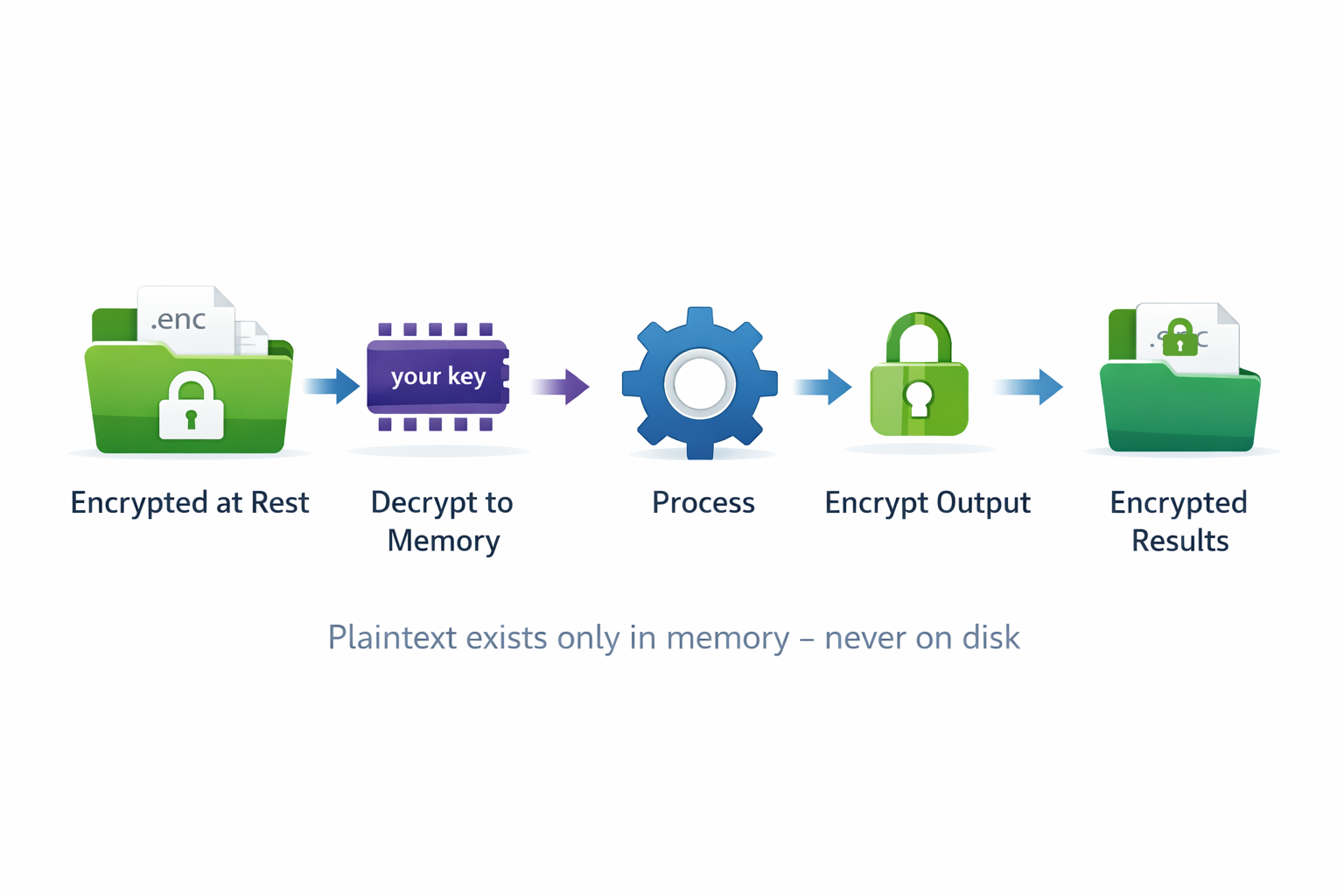

静态加密意味着您的设计文件在离开您的设施之前使用行业标准OpenSSL进行加密。即使您与Tomachie的连接是HTTPS/TLS 1.2,您的明文设计也不会通过网络传输。设计在磁盘上保持加密状态,仅在内存中解密进行分析。结果随后使用您的加密密钥加密存储到磁盘。解密密钥从浏览器临时使用,仅在您(且只有您)想要查看结果时进行解密。

主要优势:

- 文件使用AES-256-CBC加密(与银行和政府使用的加密方式相同)

- 只有您拥有解密密钥

- 您的密钥在处理期间临时使用,随后立即丢弃——绝不会保存到磁盘

- 输入文件在处理后立即删除

- 结果保持加密存储——您在浏览器中解密

- 即使我们的服务器被入侵,您的设计仍然是加密的

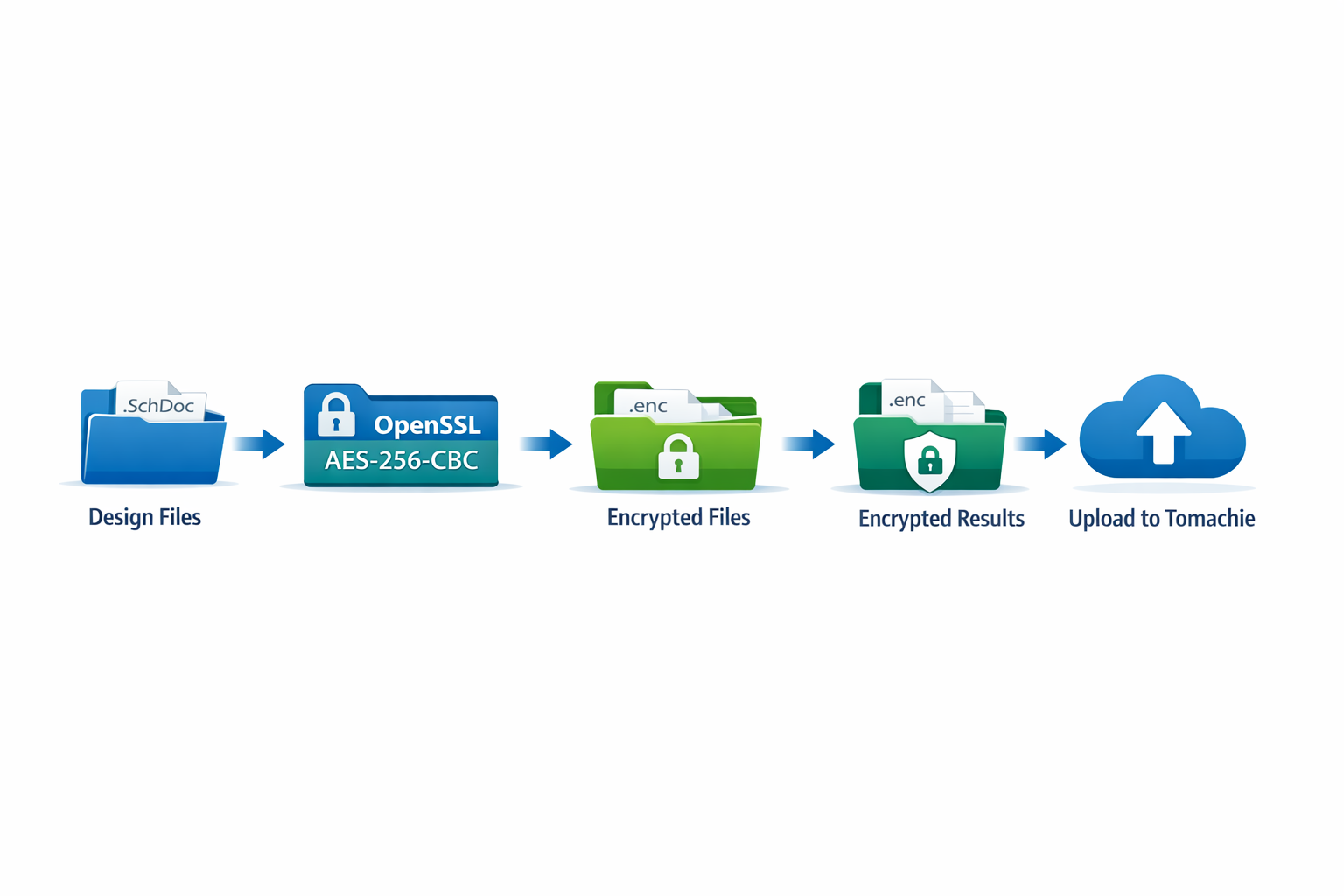

工作原理:加密流程

您在设计文件离开您的设施之前在本地进行加密:

工作原理:服务器处理

在Tomachie服务器上,您的文件保持加密存储。解密仅在处理期间在内存中进行:

安全特性

| 特性 | 实现方式 |

|---|---|

| 加密标准 | AES-256-CBC — 256位密钥。与TLS 1.3、银行系统和政府机密网络使用的标准相同。 |

| 静态加密 | 文件在Tomachie服务器上始终保持加密状态。解密仅在处理期间在内存中进行。 |

| 密钥绝不存储 | 您的加密密钥在处理期间临时使用后立即丢弃——绝不会保存到磁盘。只有您拥有它。 |

| 可审计性 | 使用OpenSSL — 开源、经过广泛审计,并提供FIPS 140-2认证版本。 |

| 密钥强度 | 256位随机密钥 = 2256种可能组合。暴力破解在计算上不可行。 |

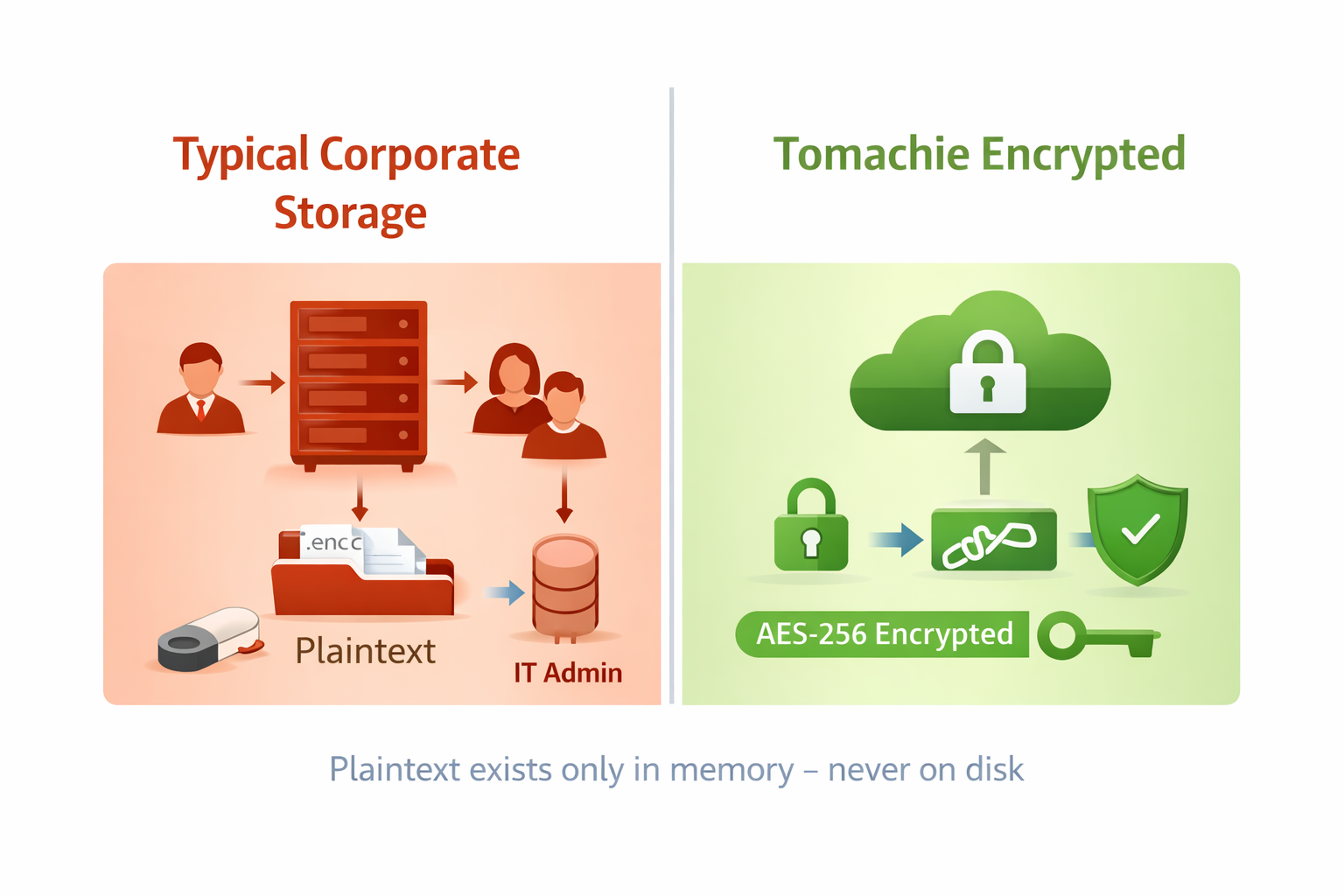

您的文件今天有多安全?

想想您的设计文件通常是如何存储的:在共享服务器上、开发人员的笔记本电脑上,还是在云存储中。 在大多数组织中,这些文件以明文形式存放——任何拥有网络凭据的人都可以访问。

典型的企业存储

- 共享驱动器上的明文文件

- IT管理员可访问

- 包含在备份系统中

- 网络凭据 = 完全访问

Tomachie私密加密

- 上传前使用AES-256加密

- 只有您持有密钥

- 密钥在内存中使用,从不存储

- 结果静态加密

您上传到Tomachie的加密文件可能实际上比存放在您自己公司服务器上的文件更安全。

试试看:预加密FPGA1394V3演示

此预加密示例使用了我们示例区域中的FPGA1394V3设计。 按照以下步骤体验工作流程:

- 下载加密的ZIP文件

- 打开并检查其内容 —

- 上传到私密提交区域 — 演示密钥在那里提供

包含内容

| 功能 | 标准 | 使用令牌 |

|---|---|---|

| 设计分析(DFT、JTAG、ERC) | 是 | 是 |

| AI辅助审查 | 是 | 可选 |

| 文件静态加密 | — | 是 |

| 密钥从不存储 | — | 是 |

| 输入文件立即删除 | — | 是 |

| 本地加密脚本 | — | 是 |