회로도 검토를 위한 비공개 암호화

저장 시 암호화란 설계 파일이 시설을 떠나기 전에 업계 표준 OpenSSL을 사용하여 암호화된다는 것을 의미합니다. Tomachie와의 연결이 HTTPS/TLS 1.2이더라도, 평문 설계는 네트워크를 통해 전송되지 않습니다. 설계는 디스크에서 암호화된 상태로 유지되며, 분석을 위해 메모리에서만 복호화됩니다. 결과는 암호화 키로 디스크에 암호화되어 저장됩니다. 복호화 키는 브라우저에서 일시적으로 사용되어, 오직 본인만이 원할 때 결과를 복호화할 수 있습니다.

주요 이점:

- AES-256-CBC로 파일 암호화 (은행 및 정부에서 사용하는 동일한 암호화)

- 복호화 키는 오직 본인만 보유

- 키는 처리 중 일시적으로 사용된 후 즉시 폐기 — 디스크에 저장되지 않습니다

- 입력 파일은 처리 직후 즉시 삭제

- 결과는 암호화된 상태로 저장 — 브라우저에서 복호화

- 서버가 침해되더라도 설계는 암호화된 상태로 유지

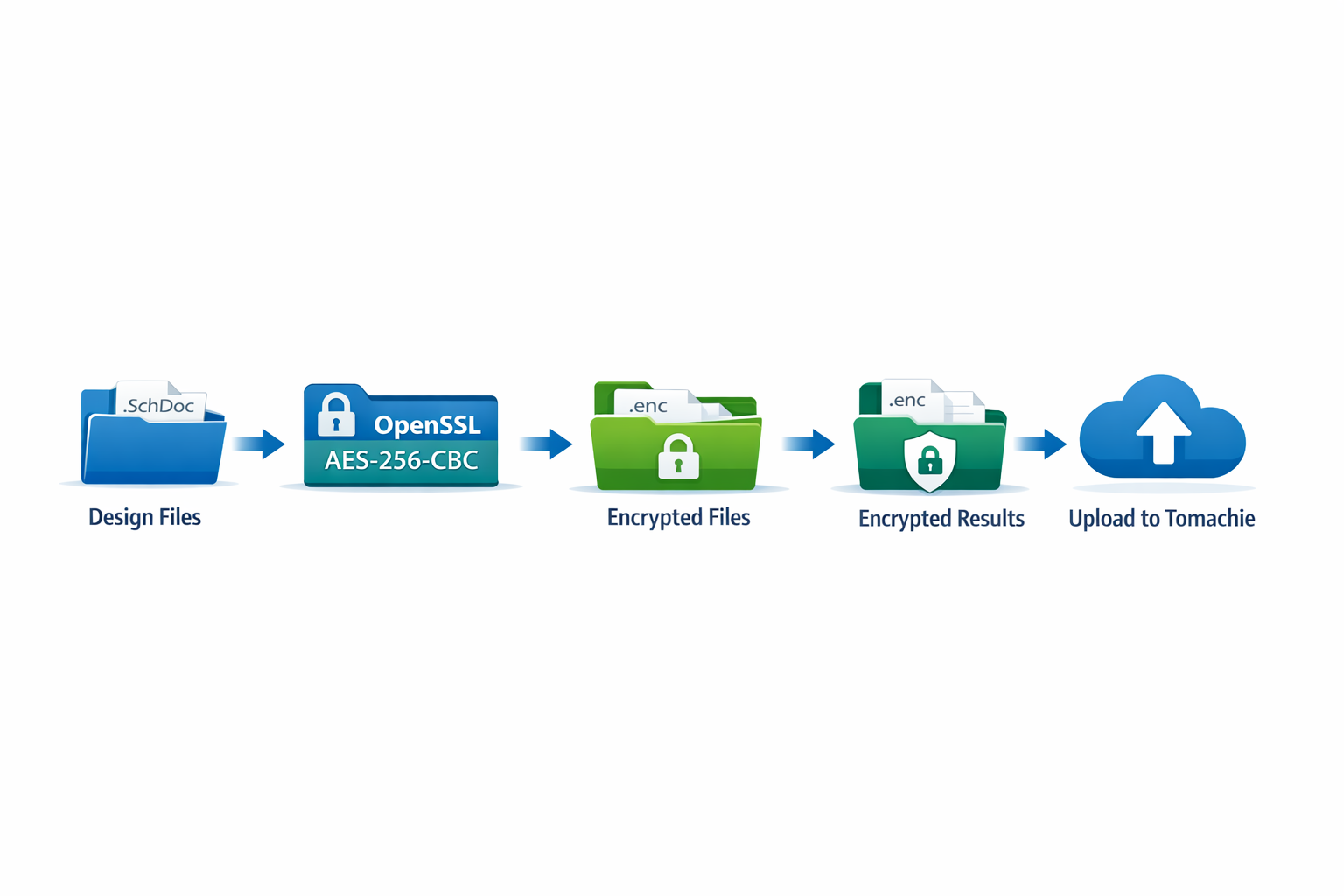

작동 방식: 암호화 흐름

설계 파일이 시설을 떠나기 전에 로컬에서 암호화합니다:

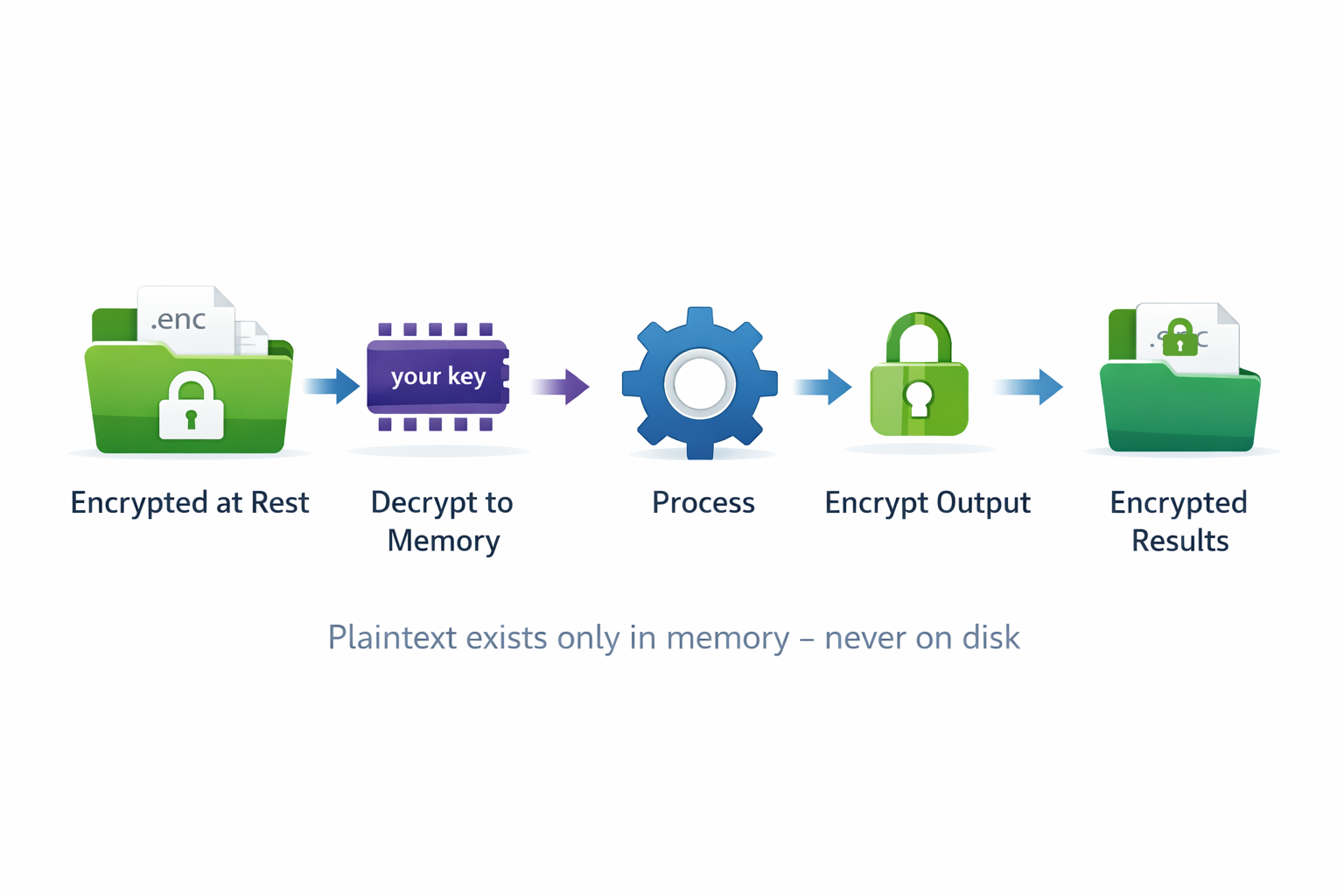

작동 방식: 서버 처리

Tomachie 서버에서 파일은 암호화된 상태로 유지됩니다. 복호화는 처리 중 메모리에서만 수행됩니다:

보안 속성

| 속성 | 구현 방법 |

|---|---|

| 암호화 표준 | AES-256-CBC — 256비트 키. TLS 1.3, 은행 시스템 및 정부 기밀 네트워크에서 사용하는 동일한 표준입니다. |

| 저장 시 암호화 | 파일은 항상 Tomachie 서버에서 암호화된 상태로 유지됩니다. 복호화는 처리 중 메모리에서만 수행됩니다. |

| 키 비저장 | 암호화 키는 처리 중 일시적으로 사용된 후 즉시 폐기됩니다 — 디스크에 저장되지 않습니다. 오직 본인만 보유합니다. |

| 감사 가능성 | OpenSSL 사용 — 오픈 소스, 광범위하게 감사됨, FIPS 140-2 인증 버전 사용 가능. |

| 키 강도 | 256비트 무작위 키 = 2256개의 가능한 조합. 무차별 대입이 계산적으로 불가능합니다. |

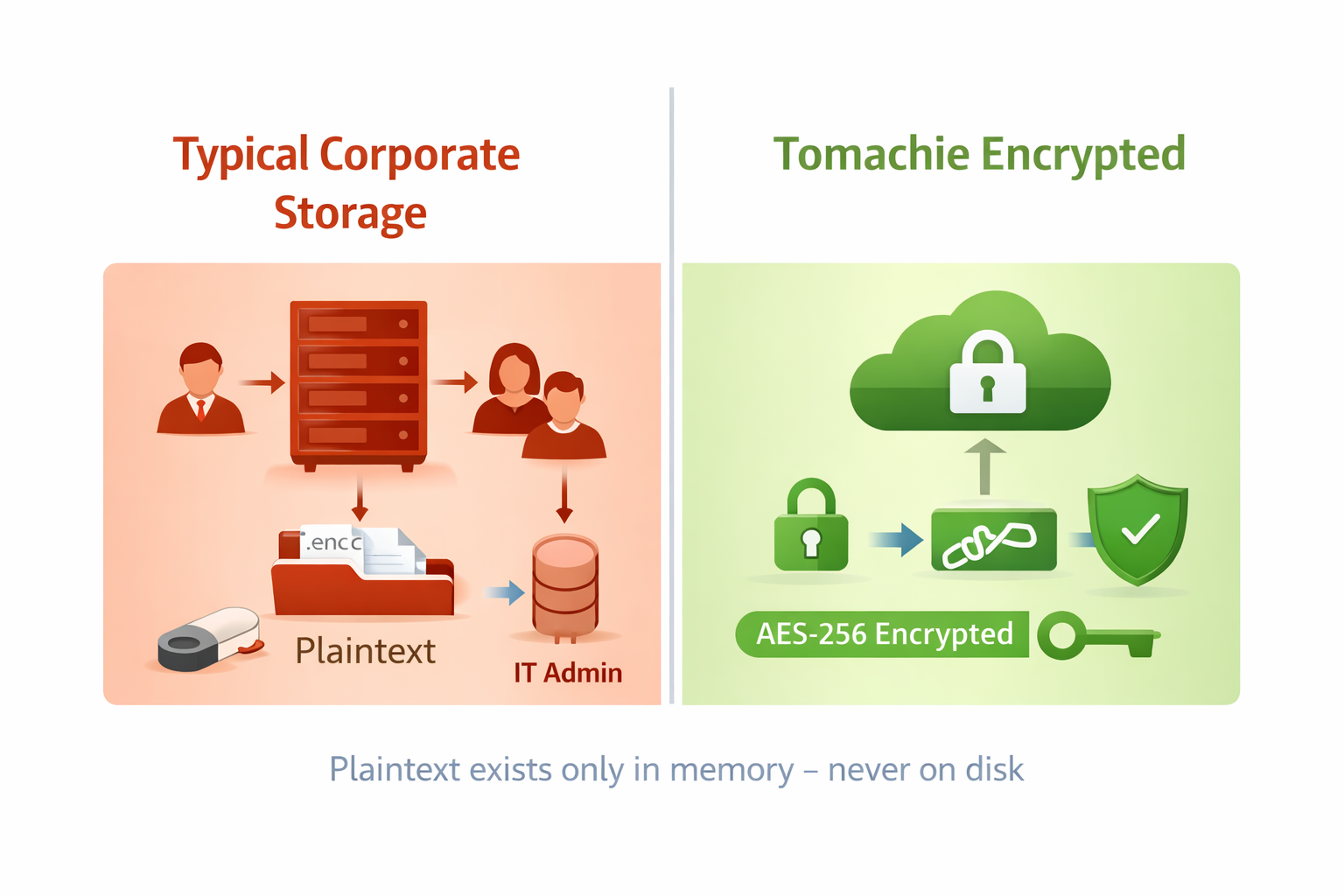

오늘 귀사의 파일은 얼마나 안전한가요?

설계 파일이 일반적으로 어떻게 저장되는지 생각해 보세요: 공유 서버, 개발자의 노트북, 또는 클라우드 스토리지. 대부분의 조직에서 이러한 파일은 평문으로 저장되어 있어 네트워크 자격 증명을 가진 누구나 접근할 수 있습니다.

일반적인 기업 스토리지

- 공유 드라이브의 평문 파일

- IT 관리자가 접근 가능

- 백업 시스템에 포함됨

- 네트워크 자격 증명 = 전체 접근

Tomachie 비공개 암호화

- 업로드 전 AES-256으로 암호화

- 오직 본인만 키를 보유

- 키는 메모리에서 사용되며 저장되지 않음

- 결과는 저장 시 암호화

Tomachie에 암호화하여 업로드하는 것이 자사 서버에 있는 파일보다 실제로 더 안전할 수 있습니다.

체험해 보세요: 사전 암호화된 FPGA1394V3 데모

이 사전 암호화된 샘플은 예시 영역의 FPGA1394V3 설계를 사용합니다. 다음 단계에 따라 워크플로우를 체험해 보세요:

- 암호화된 ZIP 파일 다운로드

- 열어서 내용을 확인 —

- 비공개 제출 영역에 업로드 — 데모 키는 그곳에서 제공됩니다

포함된 기능

| 기능 | 표준 | 토큰 사용 |

|---|---|---|

| 설계 분석 (DFT, JTAG, ERC) | 예 | 예 |

| AI 기반 검토 | 예 | 선택 사항 |

| 파일은 저장 시 암호화 | — | 예 |

| 키는 저장되지 않음 | — | 예 |

| 입력 파일은 즉시 삭제 | — | 예 |

| 로컬 암호화 스크립트 | — | 예 |