Prywatne szyfrowanie do przeglądu schematów

Encrypt at Rest oznacza, że Twoje pliki projektowe są szyfrowane zanim opuszczą Twoją siedzibę przy użyciu standardowego narzędzia OpenSSL. Mimo że Twoje połączenie z Tomachie jest chronione przez HTTPS/TLS 1.2, Twój niezaszyfrowany projekt nigdy nie jest przesyłany przez sieć. Twój projekt jest następnie przechowywany zaszyfrowany na dysku, a deszyfrowanie odbywa się wyłącznie w pamięci na potrzeby analizy. Wyniki są następnie szyfrowane na dysku Twoim kluczem szyfrującym. Twój klucz deszyfrujący jest używany efemeryczne z poziomu przeglądarki do odszyfrowania wyników, gdy Ty, i tylko Ty, chcesz je zobaczyć.

- Pliki zaszyfrowane algorytmem AES-256-CBC (to samo szyfrowanie używane przez banki i rządy)

- Tylko Ty posiadasz klucz deszyfrujący

- Twój klucz jest używany efemeryczne podczas przetwarzania, a następnie natychmiast usuwany — nigdy nie jest zapisywany na dysku

- Pliki wejściowe usuwane natychmiast po przetworzeniu

- Wyniki pozostają zaszyfrowane w stanie spoczynku — odszyfrowujesz je w przeglądarce

- Nawet w przypadku naruszenia bezpieczeństwa naszych serwerów Twoje projekty pozostają zaszyfrowane

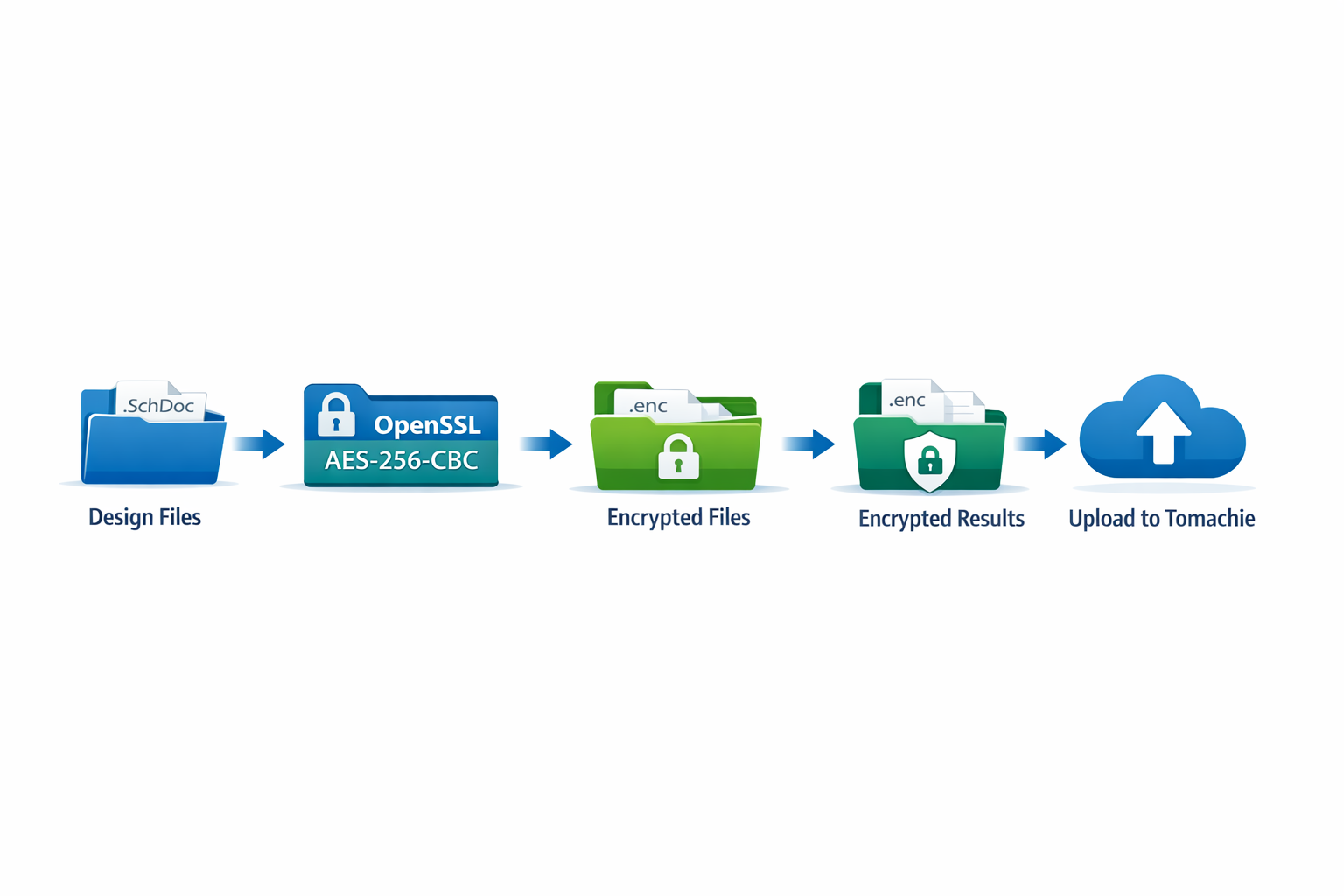

Jak to działa: przepływ szyfrowania

Szyfrujesz swoje pliki projektowe lokalnie, zanim opuszczą Twoją siedzibę:

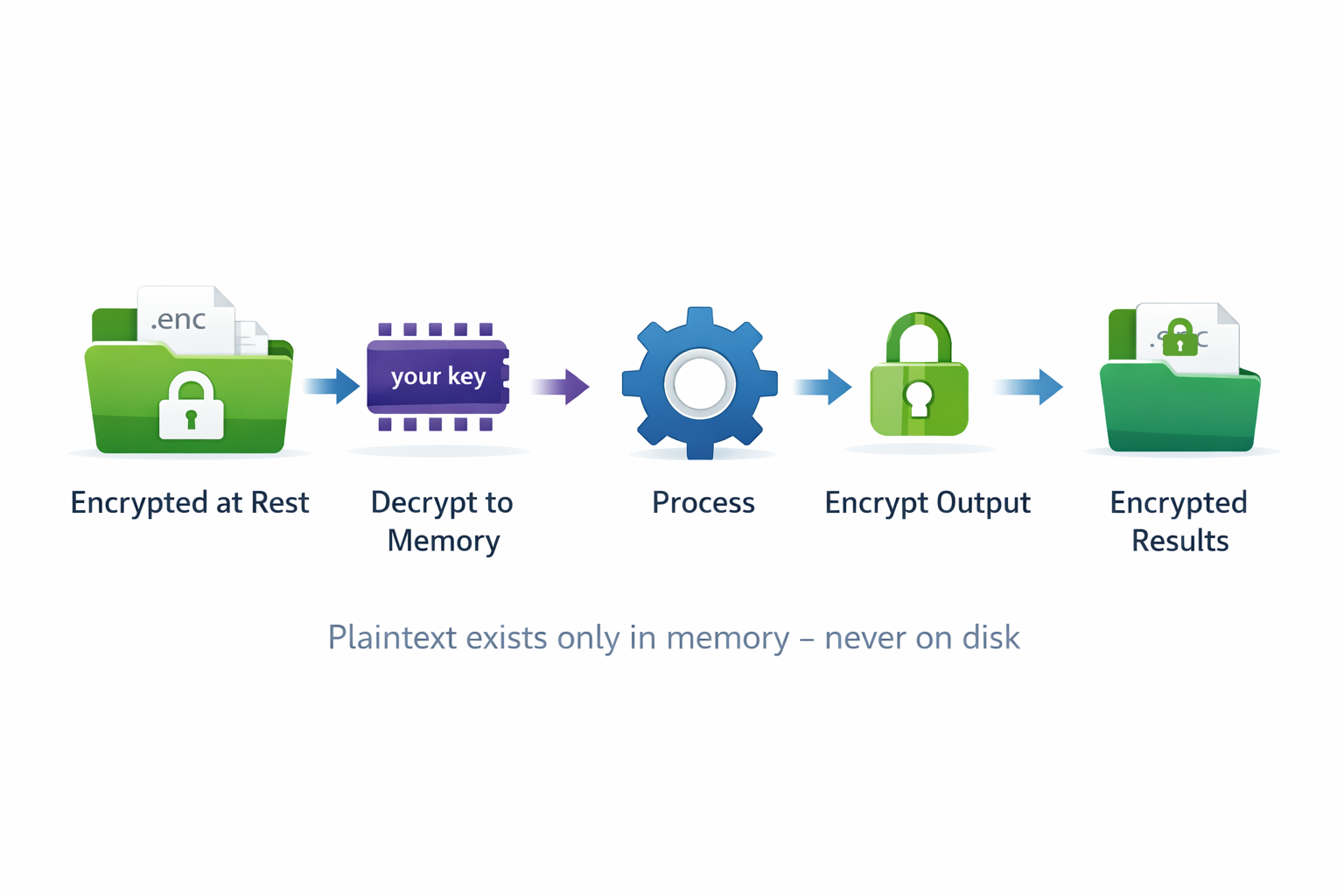

Jak to działa: przetwarzanie po stronie serwera

Na serwerach Tomachie Twoje pliki pozostają zaszyfrowane w stanie spoczynku. Deszyfrowanie odbywa się tylko w pamięci podczas przetwarzania:

Właściwości bezpieczeństwa

| Właściwość | Jak jest osiągana |

|---|---|

| Standard szyfrowania | AES-256-CBC — klucz 256-bitowy. Ten sam standard używany przez TLS 1.3, systemy bankowe i rządowe sieci niejawne. |

| Szyfrowanie w stanie spoczynku | Pliki pozostają zaszyfrowane na serwerach Tomachie przez cały czas. Deszyfrowanie odbywa się tylko w pamięci podczas przetwarzania. |

| Klucz nigdy nie jest przechowywany | Twój klucz szyfrujący jest używany efemeryczne podczas przetwarzania, a następnie natychmiast usuwany — nigdy nie jest zapisywany na dysku. Tylko Ty go posiadasz. |

| Audytowalność | Wykorzystuje OpenSSL — otwarte źródła, szeroko audytowane, dostępne wersje z certyfikatem FIPS 140-2. |

| Siła klucza | Losowy klucz 256-bitowy = 2256 możliwych kombinacji. Obliczeniowo niemożliwe do złamania metodą brute-force. |

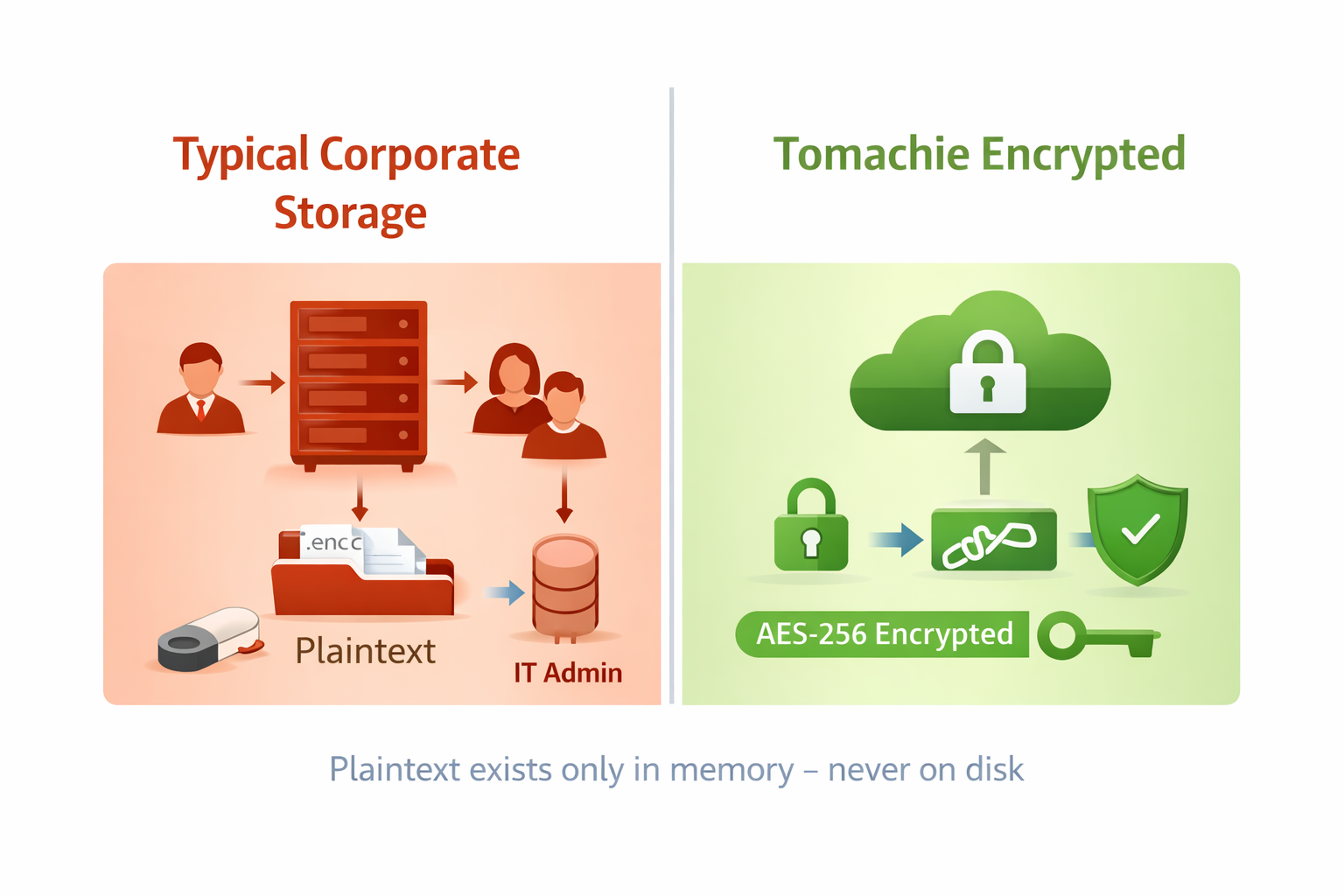

Jak bezpieczne są Twoje pliki dzisiaj?

Zastanów się, jak Twoje pliki projektowe są zwykle przechowywane: na współdzielonym serwerze, laptopie programisty lub w chmurze. W większości organizacji pliki te znajdują się w postaci jawnej — dostępne dla każdego z poświadczeniami sieciowymi.

Typowe przechowywanie firmowe

- Pliki jawne na dyskach współdzielonych

- Dostępne dla administratorów IT

- Uwzględnione w systemach kopii zapasowych

- Poświadczenia sieciowe = pełny dostęp

Prywatne szyfrowanie Tomachie

- Zaszyfrowane AES-256 przed przesłaniem

- Tylko Ty posiadasz klucz

- Klucz używany w pamięci, nigdy nie przechowywany

- Wyniki szyfrowane w stanie spoczynku

Wypróbuj: wstępnie zaszyfrowane demo FPGA1394V3

Ta wstępnie zaszyfrowana próbka wykorzystuje projekt FPGA1394V3 z naszej sekcji przykładów. Wykonaj te kroki, aby doświadczyć przepływu pracy:

- Pobierz zaszyfrowany plik ZIP

- Otwórz i sprawdź jego zawartość —

- Prześlij do obszaru Prywatne Przesyłanie — klucz demonstracyjny jest tam podany

Co zawiera

| Funkcja | Standard | Z tokenem |

|---|---|---|

| Analiza projektu (DFT, JTAG, ERC) | Tak | Tak |

| Przegląd wspomagany AI | Tak | Opcjonalnie |

| Pliki szyfrowane w stanie spoczynku | — | Tak |

| Klucz nigdy nie przechowywany | — | Tak |

| Pliki wejściowe usuwane natychmiast | — | Tak |

| Lokalny skrypt szyfrujący | — | Tak |

Gotowy do zaszyfrowania własnych projektów?

Po zakupie udostępniamy skrypt do lokalnego generowania klucza prywatnego i szyfrowania plików projektowych za pomocą OpenSSL.

Kup token — 10 $ za przesyłanie